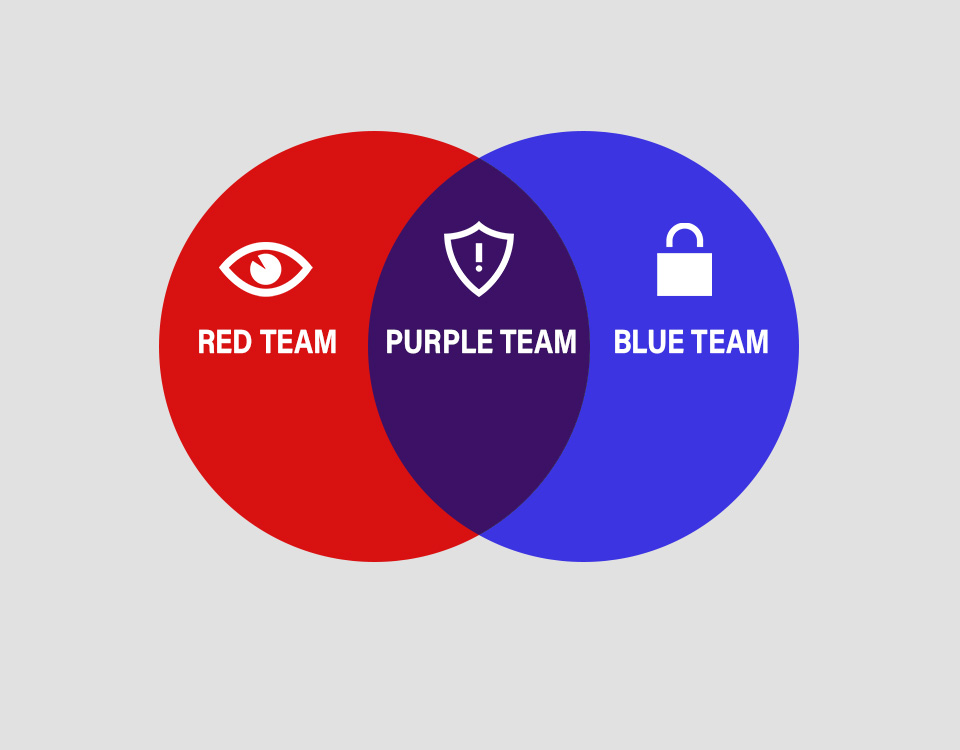

IA generativa, ciberataques a la cadena de suministro, amenazas persistentes avanzadas (APT)… estos son algunos de los desafíos de ciberseguridad que enfrentan las organizaciones. Para hacer frente estas y otras amenazas, los equipos Red, Blue y Purple Team trabajan conjuntamente para fortalecer la postura de seguridad de las empresas.

El aumento de la superficie de ataque, la diversidad de las tecnologías y la complejidad de los sistemas modernos han creado nuevos vectores de ataque que los ciberdelincuentes pueden explotar. Las organizaciones necesitan diferentes puntos de vista para evaluar y proteger sus activos digitales de manera efectiva.

Es aquí donde los equipos de Red, Blue y Purple Team entran en juego, cada uno con roles y responsabilidades que se complementan entre sí. En este artículo te explicamos sus funciones, diferencias y cómo colaboran para proteger los activos digitales.

¿Qué es el Red Team?

El red team o equipo rojo es un equipo de ciberseguridad que simula ataques contra la infraestructura de una organización.

Actúa como un adversario, utilizando las mismas técnicas, tácticas y procedimientos (TTP) que los ciberdelincuentes para identificar vulnerabilidades y debilidades en los sistemas. Su objetivo principal es poner a prueba las defensas existentes y descubrir debilidades antes de que lo hagan los atacantes reales.

Se trata de un concepto que, junto al equipo azul, surgió alrededor de 1960, en plena Guerra Fría, cuando las fuerzas militares estadounidenses comenzaron a realizar ejercicios de guerra simulada. En estos ejercicios, un equipo representaba a las fuerzas propias (Blue Team) mientras que otro simulaba ser el enemigo (Red Team).

Funciones del Red Team

- Pentesting: evaluación sistemática de la seguridad mediante la identificación y explotación de vulnerabilidades en sistemas, redes y aplicaciones. Incluye análisis de configuraciones, búsqueda de fallos de seguridad y pruebas de escalada de privilegios.

- Pivoting: técnica que consiste en utilizar un sistema comprometido como punto de acceso para moverse lateralmente dentro de la red y acceder a otros sistemas o recursos. Permite al atacante expandir su alcance y buscar objetivos de mayor valor.

- Ingeniería social: técnicas de manipulación psicológica para engañar a empleados y obtener acceso a información confidencial o sistemas. Incluye tácticas como pretexting, baiting y tailgating.

- Ataques de phising: envío de correos electrónicos fraudulentos que suplantan la identidad de empresas o personas legítimas para robar credenciales, datos personales o información confidencial. Pueden incluir enlaces maliciosos o archivos adjuntos infectados.

- Explotación de vulnerabilidades en la cadena de suministro: análisis y pruebas de seguridad en proveedores, socios comerciales y software de terceros que podrían comprometer la seguridad de la organización.

También se mantiene al día de las novedades de hacking para ayudar al equipo azul a mejorar sus defensas y procedimientos de respuesta, creando un ciclo continuo de mejora en la seguridad.

¿Qué es el Blue Team?

El blue team o equipo azul es el equipo defensivo responsable de proteger la infraestructura de una organización contra amenazas cibernéticas.

Su función principal es implementar, mantener y mejorar las medidas de seguridad, además de monitorizar continuamente la red en busca de actividades sospechosas o maliciosas. El blue team trabaja de manera proactiva para prevenir, detectar y responder a incidentes de seguridad en tiempo real.

Funciones del Blue Team

- Monitorización y detección: implementación y gestión de sistemas de detección de intrusiones (IDS/IPS), análisis de logs y supervisión continua del tráfico de red para identificar actividades sospechosas.

- Respuesta a incidentes: desarrollo y ejecución de procedimientos de respuesta ante incidentes de seguridad, incluyendo contención, erradicación y recuperación de sistemas afectados.

- Hardening de sistemas: fortalecimiento de la seguridad mediante la configuración adecuada de sistemas operativos, aplicaciones y dispositivos de red, siguiendo las mejores prácticas y estándares de la industria.

- Gestión de parches y actualizaciones: mantenimiento regular de software y sistemas para corregir vulnerabilidades conocidas y aplicar las últimas actualizaciones de seguridad, reduciendo así la superficie de ataque.

- Análisis forense: investigación detallada de incidentes de seguridad para determinar el alcance del ataque, identificar vectores de entrada y mejorar las defensas basándose en las lecciones aprendidas.

- Concienciación y formación: desarrollo de programas de capacitación en seguridad para empleados, incluyendo simulacros de phishing, buenas prácticas de seguridad y procedimientos de respuesta ante incidentes.

- Auditorías de seguridad: realización de evaluaciones periódicas de la infraestructura de seguridad, políticas y procedimientos para identificar áreas de mejora y garantizar el cumplimiento normativo.

El equipo azul debe mantener un equilibrio entre la implementación de controles de seguridad efectivos y permitir que las operaciones comerciales continúen sin interrupciones.

¿Qué es el Purple Team?

El Purple Team o equipo morado es un equipo híbrido que actúa como puente entre el red team y el blue team.

Su objetivo principal es mejorar la colaboración y comunicación entre ambos equipos, asegurando que las lecciones aprendidas de los ataques simulados se traduzcan efectivamente en mejoras de las defensas.

El purple team facilita la transferencia de conocimientos y ayuda a optimizar tanto las técnicas de ataque como las estrategias de defensa.

Funciones del Purple Team

- Coordinación de ejercicios: facilita y supervisa las simulaciones de ataque, asegurando que los objetivos de aprendizaje se cumplan para ambos equipos.

- Análisis y documentación: documenta las técnicas utilizadas, las defensas implementadas y las lecciones aprendidas durante los ejercicios, creando una base de conocimiento compartida.

- Optimización de procesos: identifica áreas de mejora en las metodologías tanto del red team como del blue team, proponiendo ajustes para aumentar la efectividad general de la seguridad.

- Medición de efectividad: evalúa el impacto de las mejoras implementadas a través de métricas y KPIs de seguridad, permitiendo una validación objetiva del progreso.

- Desarrollo de escenarios: crea y adapta escenarios de ataque realistas basados en amenazas emergentes y específicas del sector, asegurando que los ejercicios sean relevantes y actuales.

- Retroalimentación continua: facilita sesiones de feedback entre equipos para compartir perspectivas, resolver desafíos y alinear estrategias de seguridad.

Red Team vs. Blue Team vs. Purple Team

¿Por qué se dividen los equipos de ciberseguridad de esta manera?

En el mejor de los casos, algunas empresas tan solo tienen un pequeño equipo dedicado a la ciberseguridad. Y estos se dedican principalmente a tareas defensivas y de monitorización. Esta estrategia, aunque puede ser efectiva en algunos casos, deja la ciberseguridad en manos de la suerte y de los atacantes. En el contexto actual, no es suficiente actuar reactivamente.

Los ciberdelincuentes casi siempre van un paso por delante, tratando de encontrar formas creativas de romper las barreras de seguridad de las empresas. Por ello, también es necesario adoptar una mentalidad ofensiva para anticiparse a las posibles vías de ataque. Por eso, la división en equipos especializados, permite:

- Diferentes perspectivas: cada equipo aporta un enfoque único al problema de la ciberseguridad. Mientras el red team piensa como un atacante, el blue team adopta una mentalidad defensiva. Mientras tanto, el purple team integra ambas visiones para crear una estrategia más completa y efectiva.

- Especialización y eficiencia: los equipos especializados pueden concentrarse en sus áreas específicas de expertise, permitiendo un mayor nivel de profundidad y efectividad en sus respectivas funciones.

- Mejora continua: La interacción entre equipos crea un ciclo de retroalimentación constante que impulsa la evolución y perfeccionamiento de las estrategias tanto ofensivas como defensivas

- Garantizar que la estrategia de ciberseguridad funciona: estos 3 equipos «juegan» entre ellos, desafiándose constantemente para tratar de encontrar fallos en la seguridad y mejorar las defensa. Esta dinámica asegura que las medidas de protección sean realmente efectivas, sin esperar a que se produzca un ataque real.

- Compliance mejorado: la división en equipos especializados facilita el cumplimiento de normativas y estándares de seguridad, ya que cada equipo puede enfocarse en aspectos específicos de los requisitos regulatorios. Además, la documentación generada por los diferentes equipos proporciona evidencia detallada del programa de seguridad de la organización.

- Respuesta más efectiva: contar con equipos especializados permite responder de manera más rápida y efectiva a incidentes de seguridad, ya que cada equipo conoce exactamente su rol y responsabilidades durante una crisis. Esta clara división de tareas reduce el tiempo de respuesta y minimiza el impacto potencial de los ataques.

Todos para uno, uno para todos

Red Team, Blue Team y Purple Team son 3 equipos de ciberseguridad distintos y complementarios que comparten un mismo objetivo: proteger proactivamente los activos digitales de las organizaciones, alejar a los ciberdelincuentes y adelantarse a sus próximos pasos.

En Ausum Cloud ofrecemos servicios de ciberseguridad para empresas basados en esta filosofía. Ponemos la gran experiencia en defensa, ataque y supervisión de nuestra plantilla de expertos en ciberseguridad a disposición de cualquier empresa que necesite reforzar su ciberseguridad y proteger su información y la de sus clientes.

Con un enfoque integral combina las mejores prácticas de los tres equipos, así como las tecnologías y herramienta más avanzadas, ofrecemos protección avanzada, inteligente y adaptada a cada organización. Contacta con nosotros para descubrir cómo podemos ayudarte a fortalecer tu postura de seguridad y terminar con tu exposición.